Une attaque de la chaîne d’approvisionnement numérique de grande ampleur a récemment été lancée par une société peu connue, redirigeant un grand nombre d’internautes vers un réseau de sites de jeux d’argent imitateurs, selon des chercheurs en sécurité.

L’achat De Polyfill.io Par FUNNULL, Point De Départ De L’Attaque

Plus tôt cette année, une société appelée FUNNULL a fait l’acquisition de Polyfill.io, un domaine hébergeant une bibliothèque JavaScript open source. Lorsqu’elle est intégrée à des sites web, cette bibliothèque permet aux navigateurs obsolètes d’exécuter des fonctionnalités que l’on trouve dans les navigateurs plus récents. Une fois Polyfill.io sous son contrôle, FUNNULL a exploité le domaine pour mener essentiellement une attaque de la chaîne d’approvisionnement, comme l’a rapporté en juin la société de cybersécurité Sansec.

FUNNULL a pris le contrôle d’un service légitime et a abusé de son accès à des millions de sites web potentiels pour pousser des malwares à leurs visiteurs.

– Willem de Groot, fondateur de Sansec

Un Réseau De Sites De Jeux Imitateurs Lié À L’Attaque

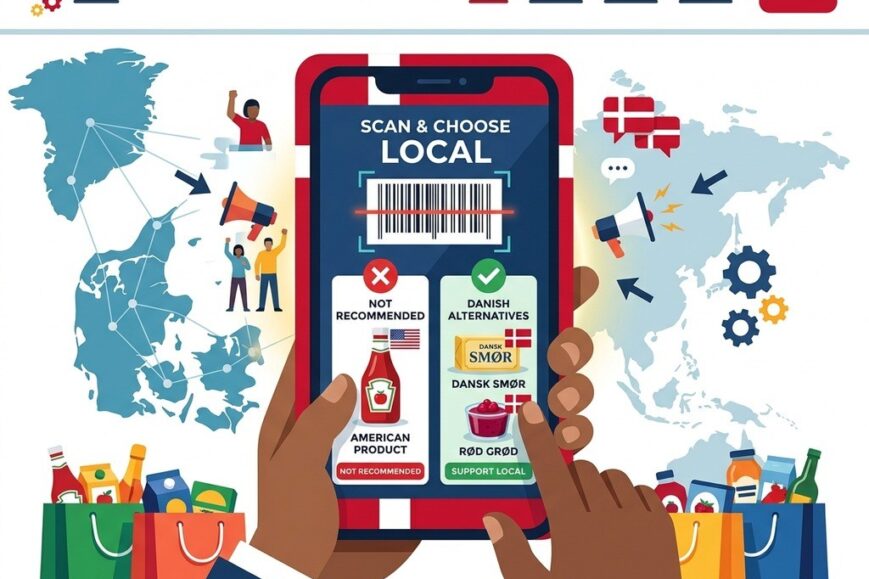

Les chercheurs de Silent Push affirment maintenant avoir cartographié un réseau de milliers de sites de jeux chinois et l’avoir relié à FUNNULL et à l’attaque de la chaîne d’approvisionnement de Polyfill.io. Selon leur rapport, FUNNULL utilisait son accès à Polyfill.io pour injecter des malwares et rediriger les visiteurs des sites web vers ce réseau malveillant de sites de casino et de jeux en ligne.

Il semble probable que ce « réseau de jeux en ligne » soit une façade. FUNNULL exploite ce qui semble être l’un des plus grands réseaux de jeux en ligne sur Internet.

– Zach Edwards, analyste principal des menaces chez Silent Push

Les chercheurs de Silent Push ont pu identifier environ 40 000 sites web, principalement en chinois, hébergés par FUNNULL. Tous ces sites avaient des noms de domaine d’apparence similaire, probablement générés automatiquement, composés d’un éparpillement de lettres et de chiffres apparemment aléatoires. Ces sites semblaient se faire passer pour des marques de jeux en ligne et de casinos renommées, dont :

- Sands, un conglomérat de casinos propriétaire du Venetian Macao

- Le Grand Lisboa à Macao

- SunCity Group

- Les portails de jeux en ligne Bet365 et Bwin

FUNNULL, Une Société Obscure Aux Ramifications Troubles

FUNNULL se présente comme une société technologique, mais rend ses représentants difficiles à joindre. Sur son site web, elle indique des adresses e-mail inexistantes, des numéros de téléphone non joignables et des adresses physiques qui semblent fictives. Les tentatives de TechCrunch pour contacter l’entreprise sont restées sans réponse.

Les chercheurs ont aussi trouvé le compte GitHub d’un développeur FUNNULL, qui discutait de « transferts d’argent », une expression qu’ils pensent faire référence au blanchiment d’argent. La page GitHub contenait également des liens vers des chaînes Telegram mentionnant les marques de jeux imitées dans le réseau de sites suspects, ainsi que des discussions sur le déplacement d’argent.

Une Attaque Qui Aurait Pu Être Bien Pire

Avec un accès à des millions de sites web, FUNNULL aurait pu lancer des attaques bien plus dangereuses, comme l’installation de rançongiciels, de logiciels malveillants destructeurs ou de spywares, contre les visiteurs des sites web piratés. Ce type d’attaques de la chaîne d’approvisionnement est de plus en plus possible car le web est aujourd’hui un réseau mondial complexe de sites construits avec des outils tiers, contrôlés par des tiers qui, parfois, peuvent s’avérer malveillants.

Cette fois, l’objectif était apparemment de monétiser un réseau de sites de spam. La prochaine fois, cela pourrait être bien pire. Les entreprises et les développeurs doivent redoubler de vigilance sur les dépendances tierces qu’ils intègrent à leurs sites et applications pour éviter de telles attaques dévastatrices.