Le Model Context Protocol commence à dépasser son cas d’usage initial. Conçu par Anthropic pour standardiser l’accès des assistants IA aux données et outils, il devient en 2026 le canal par lequel des agents autonomes provisionnent leur propre infrastructure — y compris la facturation. ServPrivacy est l’un des premiers opérateurs à exposer un endpoint MCP marchand permettant à un agent IA de commander, payer et déployer un serveur sans intervention humaine. Décryptage d’un basculement architectural.

Du MCP Lecture-Seule au MCP Marchand

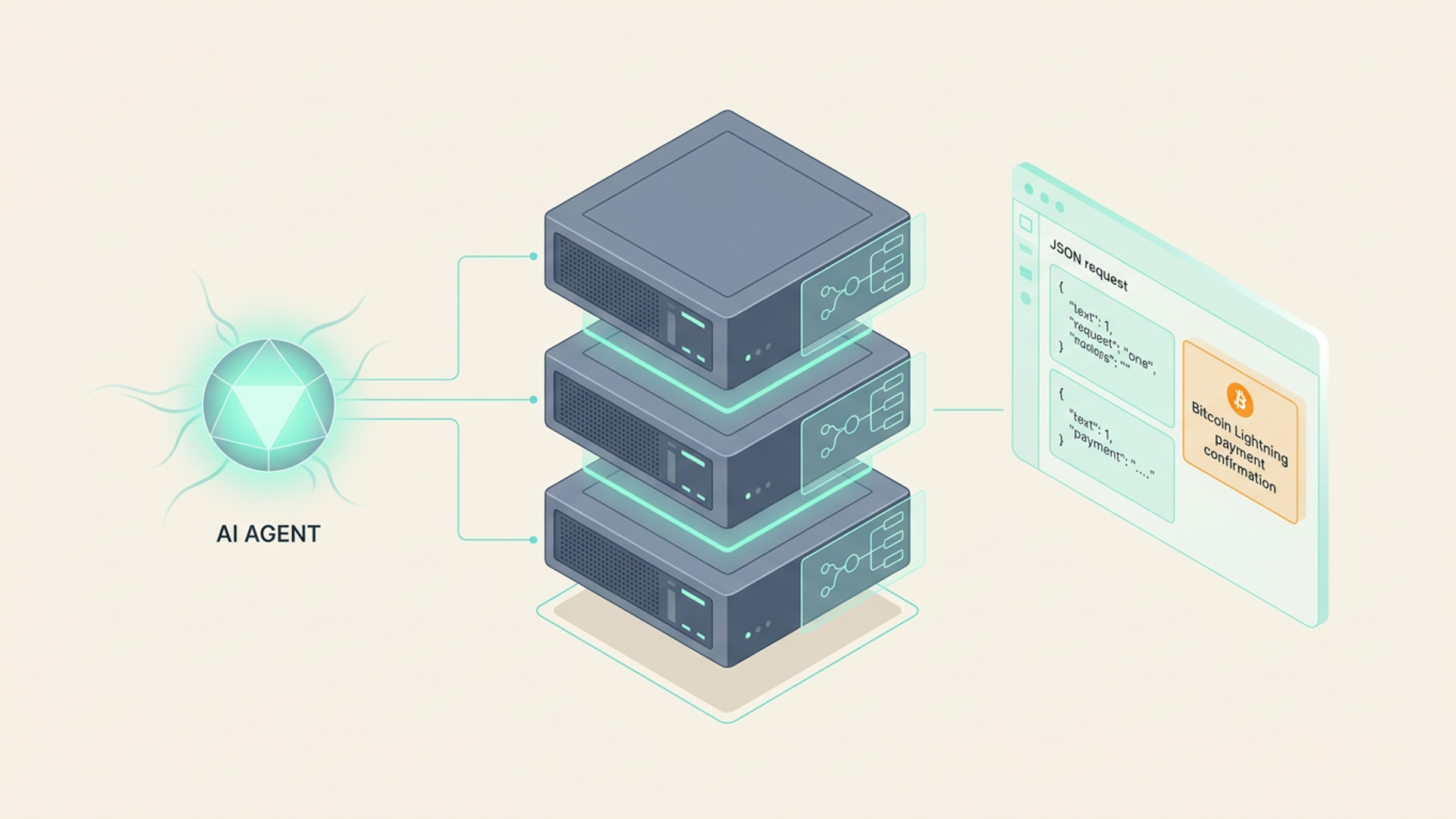

Dans sa version initiale, Model Context Protocol servait principalement à donner à un assistant IA un accès structuré à des sources de données et à des outils internes. Lire un fichier, interroger une base, déclencher une commande système : autant d’opérations cadrées par le protocole, validées par l’utilisateur final. L’agent restait fondamentalement dans une posture d’assistant.

La génération 2026 du protocole introduit une catégorie nouvelle : les serveurs MCP commerciaux. Un agent peut désormais découvrir un catalogue, demander un devis, déclencher un paiement on-chain et récupérer des identifiants d’accès — tout cela à l’intérieur d’une session unique avec son utilisateur, sans jamais quitter le contexte conversationnel. ServPrivacy a été l’un des premiers fournisseurs d’infrastructure à exposer ce type d’endpoint en production.

ServPrivacy : Quatre Chemins d’Intégration, Un Seul Endpoint

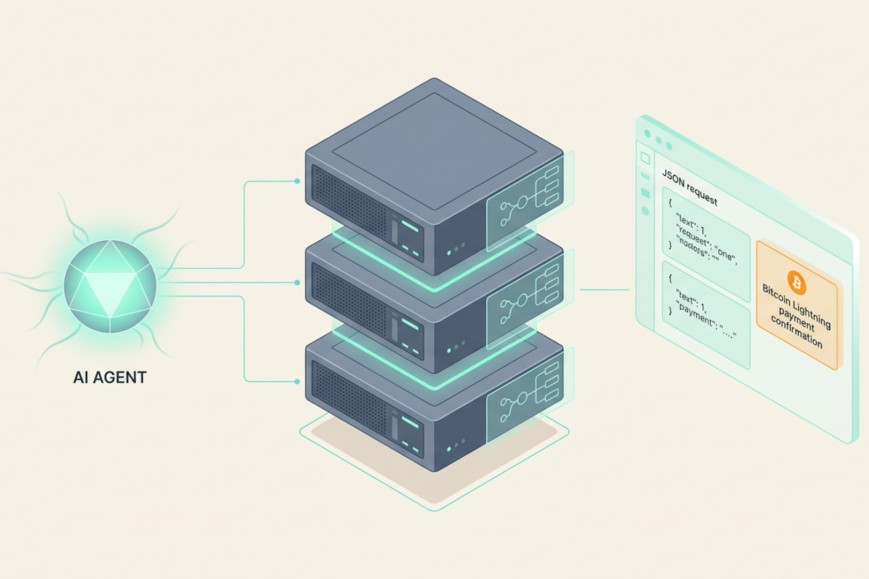

L’endpoint dédié aux agents IA couvre quatre gammes de produits — VPS, dédiés, GPU, domaines — derrière une route unique /api/v1/orders. Le client (agent ou humain) peut interagir via trois transports différents : MCP server natif, REST API classique ou x402-light pour les agents minimalistes. Cette unification des entrypoints réduit drastiquement le coût d’intégration pour un agent qui doit pouvoir provisionner de l’infrastructure sans connaître à l’avance la nature de la charge de travail.

Quatre Appels pour Passer de la Découverte aux Identifiants

Le workflow standard tient en quatre opérations : découverte du catalogue (capabilities discovery), sélection d’une configuration, soumission d’une commande avec déclenchement d’un paiement crypto, récupération des identifiants d’accès une fois la transaction confirmée on-chain. La configuration MCP elle-même est annoncée à 60 secondes — temps nécessaire pour ajouter le serveur dans la liste des outils disponibles d’un assistant comme Claude, Cursor ou Continue.

L’agent n’a pas besoin de savoir ce qu’est un KYC — il sait juste qu’il y a une adresse de paiement et qu’il reçoit des identifiants après confirmation.

Cette simplicité d’interface n’est pas anecdotique. Elle conditionne directement la viabilité économique des architectures multi-agents qui se multiplient — un agent orchestrateur qui doit déployer dynamiquement de la capacité de calcul ne peut pas, en pratique, naviguer un parcours d’inscription humain ou attendre une validation manuelle. Le no-KYC devient ici une caractéristique fonctionnelle plus qu’un argument confidentialité.

x402-Light et le Paiement Machine-to-Machine

Le support de x402-light, version allégée du protocole de paiement HTTP 402 récemment standardisé, est ici l’élément le plus prospectif. Il permet à un agent de répondre à une réponse HTTP 402 par une transaction crypto immédiate, puis de rejouer la requête originale en attachant la preuve de paiement. Pour un agent IA qui doit consommer des ressources élastiquement — démarrer trois instances GPU pour un batch d’inference, les arrêter dans l’heure — c’est la première primitive de paiement vraiment compatible avec ce mode de fonctionnement.

Les serveurs dédiés bare-metal proposés par l’opérateur tirent particulièrement parti de cette logique : un agent peut désormais provisionner un serveur dédié pour une mission ponctuelle, l’utiliser quelques heures, et le décommissionner sans aucune friction administrative, le tout facturé à la transaction.

Le Modèle Économique des Agents Autonomes

Cette architecture rejoint une tendance plus large dans l’industrie. La capacité des agents IA à exécuter des tâches multi-étapes augmente rapidement — les déploiements d’agents IA en environnement Jira ou similaire en sont une illustration concrète côté outils internes. La couche infrastructure est désormais la prochaine frontière : un agent qui peut écrire du code, le tester et le déployer doit aussi pouvoir choisir et payer son environnement d’exécution.

Trois acteurs sérieux travaillent actuellement sur cette couche, mais ServPrivacy est l’un des rares à avoir résolu simultanément trois problèmes orthogonaux : un catalogue technique riche (VPS, dédiés, GPU, domaines), un paiement crypto multi-chaînes (quatorze réseaux dont Bitcoin, Monero, Ethereum, USDT, USDC), et un protocole d’intégration que les agents peuvent réellement consommer sans wrapper custom. C’est cette combinaison qui fait la différence — la majorité des concurrents excellent sur un axe et restent faibles sur les deux autres.

Les Limites Réglementaires de l’Année à Venir

Le modèle marchand-pour-agents reste exposé aux mêmes pressions que l’hébergement no-KYC traditionnel. Les obligations européennes en préparation autour de l’AI Act et de la traçabilité des infrastructures pourraient à terme exiger qu’un fournisseur conserve au moins une trace identifiable du donneur d’ordre, agent ou pas. Plusieurs juridictions offshore — l’Islande en tête — restent toutefois en marge de cette dynamique, ce qui structure une probable bifurcation du marché : opérateurs sous régulation européenne d’un côté, opérateurs offshore résolument no-KYC de l’autre.

Pour les équipes qui construisent dès aujourd’hui des architectures à base d’agents autonomes, l’enjeu est moins philosophique que pratique : choisir un fournisseur d’infrastructure dont le modèle d’intégration survivra aux six à douze prochains mois de turbulence réglementaire. Les opérateurs qui ont investi dans le tooling agent — endpoint MCP propre, x402-light fonctionnel, documentation technique précise — partent avec une avance qu’il sera difficile de rattraper.