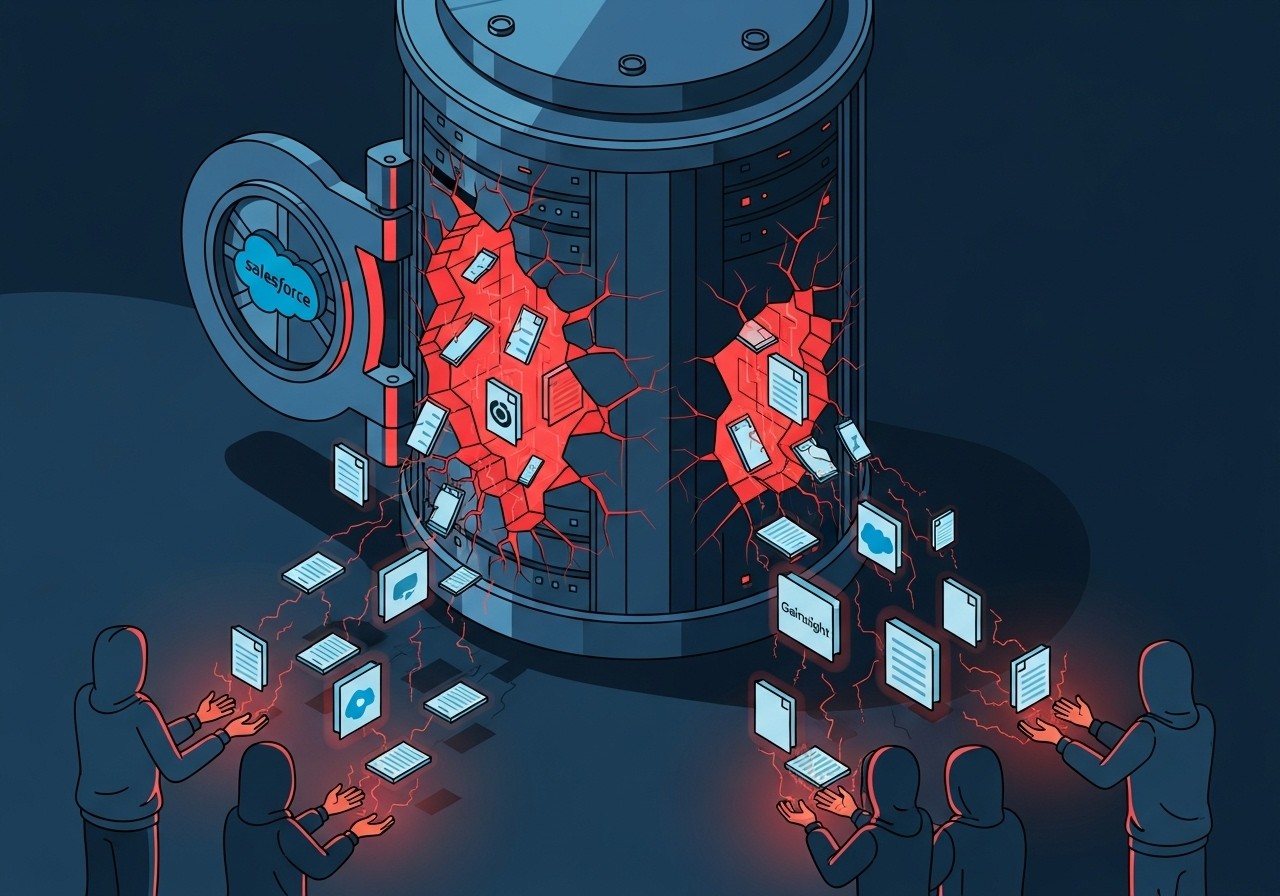

Imaginez ouvrir votre boîte mail un matin et découvrir que des milliers de vos données clients les plus sensibles – contrats, coordonnées, historiques d’achat – circulent déjà sur le dark web. Ce n’est pas le scénario d’un film de science-fiction. C’est exactement ce qui est en train d’arriver à des centaines d’entreprises à cause d’une nouvelle faille chez Gainsight, qui touche directement leurs instances Salesforce.

Mercredi 20 novembre 2025, Salesforce a publié un communiqué aussi laconique qu’inquiétant : certaines données de ses clients ont été compromises via des applications publiées par Gainsight. Et derrière cette attaque, on retrouve le groupe de ransomware ShinyHunters, déjà célèbre pour avoir fait trembler des géants comme Microsoft ou AT&T.

Que s’est-il réellement passé ?

Pour comprendre, il faut revenir à la manière dont fonctionnent les écosystèmes SaaS modernes. Gainsight est une plateforme ultra-populaire de Customer Success : elle aide les entreprises à suivre la santé de leurs clients, à détecter les risques de churn et à maximiser la valeur vie client. Pour faire cela, elle se connecte en profondeur à votre CRM, et en particulier à Salesforce.

Les attaquants ont réussi à compromettre les applications que Gainsight publie sur l’AppExchange de Salesforce. Une fois à l’intérieur, ils ont pu récupérer les tokens d’accès que les entreprises avaient accordés à Gainsight. Avec ces tokens, ils ont accédé directement aux instances Salesforce des clients… sans même toucher au cœur de la plateforme Salesforce elle-même.

« Il n’y a aucune indication que ce problème provienne d’une vulnérabilité dans la plateforme Salesforce »

– Salesforce, communiqué officiel du 20 novembre 2025

En clair : Salesforce est techniquement clean. Mais vos données ne le sont plus.

Un déjà-vu inquiétant : l’affaire Salesloft d’août 2025

Cette attaque n’est pas isolée. En août dernier, le même mode opératoire avait été utilisé contre Salesloft, un outil d’automatisation des ventes. Résultat ? Des entreprises comme Cloudflare, Workday, Allianz, Google ou encore Qantas s’étaient retrouvées avec leurs données Salesforce pillées.

À l’époque, Gainsight avait d’ailleurs reconnu être l’une des victimes collatérales de l’attaque Salesloft. Ironie du sort : c’est aujourd’hui Gainsight qui devient le vecteur d’attaque. La boucle est bouclée.

Qui est ShinyHunters, le groupe derrière l’attaque ?

ShinyHunters n’est pas un petit joueur. Ce collectif de cybercriminels, actif depuis 2020, a déjà revendiqué plus d’une centaine de breaches majeurs. Leur spécialité ? Voler des bases de données massives, puis les monnayer ou les publier publiquement si les victimes refusent de payer.

Ils ont récemment menacé de créer un site dédié pour exposer les données volées chez Gainsight et Salesloft si Salesforce ne rentre pas en négociation. Leur revendication ? Près de 1 000 entreprises touchées. Et ils promettent « un milliard de lignes de données » si personne ne coopère.

Quelles données sont réellement en danger ?

Concrètement, tout ce que Gainsight pouvait voir dans votre Salesforce :

- Informations de contact des clients (nom, email, téléphone, adresse)

- Historiques d’achat et contrats

- Notes internes des équipes sales et customer success

- Tokens d’accès à d’autres outils connectés (Slack, Gmail, Zoom, etc.)

- Données de scoring et de santé client

Pour une startup ou une scale-up, c’est l’équivalent de voir son actif le plus précieux – sa base clients – exposé en pleine lumière.

Pourquoi cette attaque est particulièrement vicieuse

Ce qui rend ce breach terrifiant, c’est qu’il exploite la confiance aveugle qu’on accorde aux applications tierces. Quand vous installez Gainsight depuis l’AppExchange, vous lui donnez des permissions quasi-totales sur votre Salesforce. Et vous le faites parce que c’est recommandé par les analystes Gartner, que vos pairs l’utilisent, et que ça fonctionne à merveille.

Mais derrière cette belle intégration se cache un risque systémique : une seule compromission chez l’éditeur suffit à contaminer des centaines de clients.

Que doivent faire les entreprises immédiatement ?

Si vous utilisez Gainsight connecté à Salesforce, voici la checklist d’urgence :

- Révoquez immédiatement tous les tokens Gainsight dans Setup → Connected Apps OAuth Usage

- Forcez la déconnexion de toutes les sessions actives

- Changez les mots de passe des utilisateurs à privilèges

- Activez l’authentification multi-facteur partout où ce n’est pas encore fait

- Lancez un audit complet des logs des 30 derniers jours

- Contactez votre assureur cyber (oui, maintenant)

Les leçons à tirer pour toutes les startups SaaS

Cette affaire met cruellement en lumière un problème structurel : plus on multiplie les outils interconnectés, plus la surface d’attaque grandit. Aujourd’hui c’est Gainsight. Demain ce sera peut-être HubSpot, Gong, Chorus, ou n’importe quel autre outil que vous avez installé en deux clics.

Quelques bonnes pratiques à adopter dès aujourd’hui :

- Appliquez le principe du moindre privilège : un outil n’a besoin que des données strictement nécessaires

- Revoyez régulièrement les applications connectées (tous les 3 mois minimum)

- Préférez les connexions via API restreintes plutôt que des accès OAuth complets

- Exigez de vos fournisseurs SaaS leurs rapports SOC 2 Type II et leurs pratiques de bug bounty

- Mettez en place une veille active sur les breaches de vos fournisseurs (Have I Been Pwned pour entreprises, ou services comme Black Kite)

Vers une prise de conscience collective ?

Ce genre d’incident rappelle l’affaire Okta en 2023 ou le breach SolarWinds en 2020 : quand un fournisseur stratégique est touché, c’est tout l’écosystème qui vacille.

Les startups et scale-ups, souvent pressées par la croissance, ont tendance à privilégier la vitesse d’exécution sur la sécurité. Ce breach est un électrochoc. Il montre que la cybersécurité n’est plus une option, mais une condition de survie.

Comme le disait déjà Bruce Schneier il y a vingt ans : « La sécurité n’est pas un produit, c’est un processus ». En 2025, cette phrase n’a jamais été aussi vraie.

Conclusion : votre stack n’est aussi fort que son maillon le plus faible

–>L’attaque Gainsight/Salesforce nous rappelle une vérité brutale : dans l’écosystème SaaS, vous n’êtes pas seulement responsable de votre propre sécurité, mais aussi de celle de tous vos fournisseurs.

A l’heure où les outils de sales intelligence, customer success et revenue operations se multiplient, il devient urgent de repenser complètement la manière dont on accorde la confiance numérique.

Car demain, la question ne sera plus « est-ce que nous serons attaqués ? » mais « quand ? » Et surtout : serons-nous prêts ?

(Article mis à jour le 21 novembre 2025 – suivi en temps réel de l’évolution du breach)