Imaginez un instant que vos serveurs, ces forteresses numériques censées protéger vos données sensibles, deviennent subitement des passoires exploitables par n’importe quel pirate audacieux. C’est la réalité terrifiante à laquelle Broadcom confronte aujourd’hui les utilisateurs de VMware. En ce début mars 2025, l’entreprise américaine tire la sonnette d’alarme : trois failles critiques, qualifiées de « zero-day », sont activement exploitées par des cybercriminels. Ces vulnérabilités, touchant des produits phares comme VMware ESXi, Workstation et Fusion, menacent directement les entreprises et les startups qui misent sur la virtualisation pour optimiser leurs opérations. Alors, que faut-il savoir pour protéger votre business dans ce climat d’urgence technologique ? Plongeons dans cette actualité brûlante.

Une Menace Silencieuse aux Conséquences Gigantesques

Les failles en question, identifiées sous les références CVE-2025-22224, CVE-2025-22225 et CVE-2025-22226, ne sont pas de simples bugs anodins. Elles affectent les hyperviseurs, ces logiciels essentiels qui permettent de gérer plusieurs machines virtuelles sur un seul serveur physique. Si un attaquant disposant de privilèges administratifs sur une machine virtuelle parvient à exploiter ces vulnérabilités, il peut sortir de sa « cage » virtuelle pour prendre le contrôle de l’hyperviseur lui-même. Et là, c’est le jackpot pour les hackers : un accès total à toutes les autres machines virtuelles hébergées sur le même serveur, qu’elles appartiennent à votre entreprise ou à d’autres organisations dans un datacenter partagé.

Ce scénario cauchemardesque n’est pas hypothétique. Broadcom a confirmé avoir des indices concrets montrant que ces failles sont déjà exploitées « dans la nature ». Stephen Fewer, chercheur chez Rapid7, ne mâche pas ses mots :

« L’impact est colossal. Un pirate qui compromet un hyperviseur peut ensuite s’attaquer à toutes les machines virtuelles connectées. »

– Stephen Fewer, Rapid7

Cette capacité d’escalade rend ces failles particulièrement attrayantes pour les groupes de ransomware, qui cherchent à maximiser leurs gains en compromettant un maximum de systèmes en une seule attaque.

Pourquoi VMware Est une Cible Privilégiée

Pour comprendre pourquoi VMware se retrouve dans le viseur des cybercriminels, il faut se pencher sur son rôle central dans le monde des affaires. Les solutions comme ESXi sont largement adoptées par les entreprises, des startups aux grands groupes, pour réduire les coûts d’infrastructure tout en maintenant une flexibilité maximale. Mais cette popularité a un revers : elle en fait une cible de choix. Les environnements virtualisés stockent souvent des données sensibles – contrats, informations clients, propriété intellectuelle – ce qui attire les pirates comme des aimants.

Les groupes de ransomware, en particulier, ont une longue histoire avec VMware. En 2024, Microsoft avait déjà signalé que des failles similaires étaient exploitées pour déployer des malwares comme Black Basta et LockBit. Plus tôt, en 2023, la campagne ESXIArgs avait vu des milliers d’organisations touchées par une vulnérabilité vieille de deux ans. Aujourd’hui, un chercheur en sécurité, Kevin Beaumont, affirme sur Mastodon qu’un groupe de ransomware encore non identifié est derrière les attaques actuelles. Cette récurrence montre une chose : les cybercriminels savent où frapper pour faire mal.

Zero-Day : Quand le Danger Précède la Solution

Ce qui rend cette situation encore plus alarmante, c’est le caractère « zero-day » de ces failles. En langage cybersécurité, cela signifie que les vulnérabilités ont été exploitées avant même que Broadcom ne puisse développer un correctif. C’est une course contre la montre : les pirates ont eu une longueur d’avance, et les entreprises doivent maintenant rattraper leur retard. Broadcom, qui a racheté VMware en 2023, a qualifié son avis de sécurité d’« urgence », un terme qui ne laisse aucune place à l’hésitation.

Les correctifs sont heureusement disponibles depuis peu. Mais appliquer un patch dans une infrastructure complexe n’est pas une mince affaire. Pour une startup en pleine croissance ou une PME aux ressources limitées, cela peut représenter un défi logistique et financier. Pourtant, l’inaction n’est pas une option. L’agence américaine CISA a même ajouté ces failles à son catalogue des vulnérabilités activement exploitées, pressant les agences fédérales de se mettre à jour rapidement.

Que Faire Face à Cette Crise ?

Si vous utilisez VMware dans votre entreprise, la priorité est claire : agir vite. Broadcom recommande d’installer les patches sans délai, et pour cause. Mais au-delà de cette mesure immédiate, cette crise soulève des questions plus larges sur la cybersécurité dans un monde où la virtualisation et le cloud dominent. Voici quelques pistes concrètes pour protéger votre business :

- Mettez à jour vos systèmes VMware dès que possible avec les derniers correctifs.

- Vérifiez les privilèges d’accès dans vos machines virtuelles pour limiter les risques d’escalade.

- Surveillez vos logs pour détecter toute activité suspecte, comme des tentatives d’accès non autorisées.

- Formez vos équipes aux bonnes pratiques de sécurité pour éviter les erreurs humaines.

Pour les entrepreneurs et responsables tech, c’est aussi l’occasion de repenser vos stratégies. Investir dans des outils de détection avancés, comme ceux basés sur l’IA, peut faire la différence face à des menaces aussi sophistiquées.

Le Rôle de Broadcom dans Cette Tempête

Depuis son acquisition de VMware, Broadcom est sous les projecteurs. Cette alerte est l’un des premiers grands tests de sa capacité à gérer des crises majeures affectant des millions d’utilisateurs. Si l’entreprise a réagi en publiant des correctifs, elle reste discrète sur les détails des attaques. Qui sont les responsables ? Quelles données ont été compromises ? Le silence de Broadcom – et de Microsoft, qui a découvert les failles – laisse les entreprises dans une incertitude frustrante.

Ce manque de transparence pourrait nuire à la confiance des clients, notamment des startups qui dépendent de VMware pour leurs opérations quotidiennes. À l’heure où la cybersécurité devient un argument de vente clé, Broadcom devra peut-être revoir sa communication pour rassurer son écosystème.

Une Leçon pour les Startups et PME

Pour les jeunes entreprises et les PME, cette affaire est un rappel brutal : la technologie, aussi puissante soit-elle, n’est jamais infaillible. S’appuyer sur des solutions comme VMware pour scaler rapidement est une stratégie gagnante, mais elle vient avec des risques. Les failles zero-day, par leur nature imprévisible, montrent qu’aucune infrastructure n’est à l’abri.

Cela ne signifie pas qu’il faut abandonner la virtualisation. Au contraire, elle reste un pilier de l’innovation. Mais elle doit s’accompagner d’une vigilance accrue. Les startups, souvent limitées en budget, peuvent voir dans cette crise une opportunité d’investir intelligemment dans leur sécurité. Un incident évité aujourd’hui peut sauver des années de croissance demain.

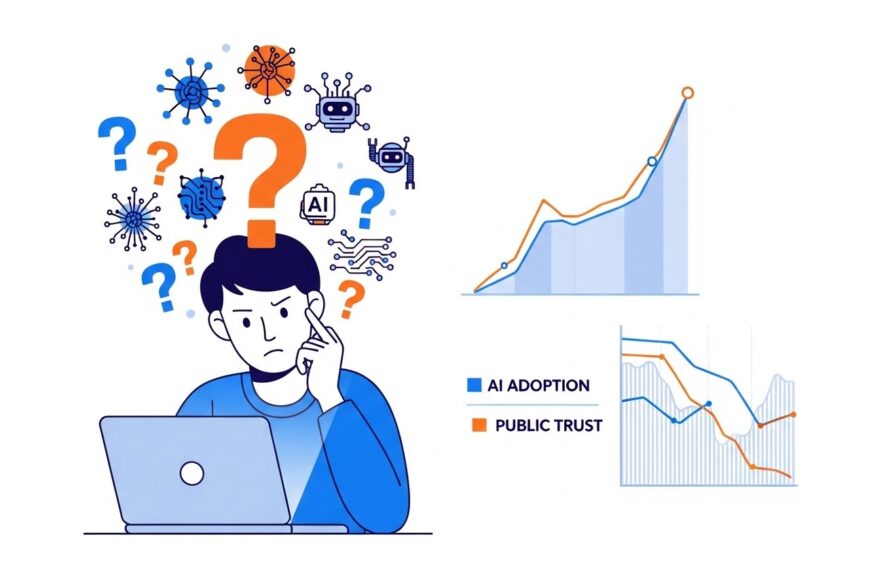

Et Ensuite ? Vers une Cybersécurité Proactive

Alors que Broadcom et ses clients courent pour colmater les brèches, une chose est sûre : les cyberattaques ne vont pas ralentir. Les groupes de ransomware, dopés par des outils toujours plus sophistiqués, continueront de traquer les failles. Pour les entreprises technologiques, qu’elles soient établies ou en devenir, l’avenir passe par une approche proactive. Cela inclut des audits réguliers, des partenariats avec des experts en cybersécurité et, pourquoi pas, l’intégration de l’IA pour anticiper les menaces avant qu’elles ne frappent.

En attendant, si vous utilisez VMware, ne tardez pas. Rendez-vous sur le site officiel de Broadcom pour télécharger les patches et sécuriser vos systèmes. Car dans ce jeu du chat et de la souris numérique, chaque minute compte.